linux

Linux系统拥有非常灵活和强大的日志功能,可以保存几乎所有的操作记录,并可以从中检索出我们需要的信息。 本文简介一下Linux系统日志及日志分析技巧。

linux日志简介

| 路径 | 说明 |

|---|---|

| /var/log/messages | 记录 Linux 内核消息及各种应用程序的公共日志信息 |

| /var/log/cron | 记录 crond 计划任务产生的事件信息 |

| /var/log/dmesg | 记录 Linux 操作系统在引导过程中的各种事件信息 |

| /var/log/maillog | 记录进入或发出系统的电子邮件活动 |

| /var/log/lastlog | 记录每个用户最近的登录事件 |

| /var/log/btmp | 记录失败的、错误的登录尝试及验证事件 |

| /var/log/wtmp | 记录每个用户登录、注销及系统启动和停机事件 |

| /var/log/secure | 记录用户认证相关的安全事件信息 |

数字等级越小,优先级越高,消息越重要。

| 级别 | 英文单词 | 中文释义 | 说明 |

|---|---|---|---|

| 0 | EMERG | 紧急 | 会导致主机系统不可用的情况 |

| 1 | ALERT | 警告 | 必须马上采取措施解决的问题 |

| 2 | CRIT | 严重 | 比较严重的情况 |

| 3 | ERR | 错误 | 运行出现错误 |

| 4 | WARNING | 提醒 | 可能影响系统功能,需要提醒用户的重要事件 |

| 5 | NOTICE | 注意 | 不会影响正常功能,但是需要注意的事件 |

| 6 | INFO | 信息 | 一般信息 |

| 7 | DEBUG | 调试 | 程序或系统调试信息等 |

用户日志相关命令#

users#

users命令只是简单地输出当前登录的用户名称,每个显示的用户名对应一个登录会话。如果一个用户有不止一个登录会话,那他的用户名将显示与其相同的次数。

[root@localhost ~]# users

rootwho#

who命令用于报告当前登录到系统中的每个用户的信息。使用该命令,系统管理员可以查看当前系统存在哪些不合法用户,从而对其进行审计和处理。who的默认输出包括用户名、终端类型、登录日期及远程主机。

[root@localhost ~]# who

root pts/0 2019-09-06 23:56 (192.168.28.1)w#

w命令用于显示当前系统中的每个用户及其所运行的进程信息,比users、who命令的输出内容要丰富一些。

23:57:33 up 4 min, 1 user, load average: 0.02, 0.18, 0.11

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

root pts/0 192.168.28.1 23:56 5.00s 0.11s 0.02s wlast#

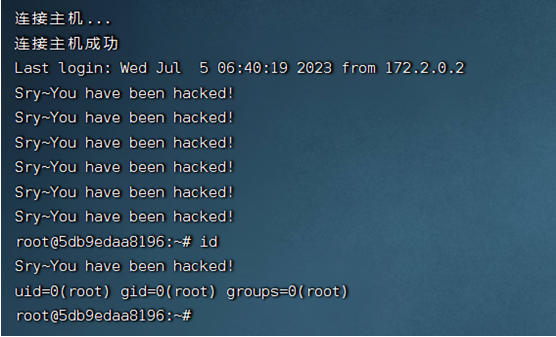

last命令用于查询成功登录到系统的用户记录,最近的登录情况将显示在最前面。通过last命令可以及时掌握Linux主机的登录情况,若发现未经授权的用户登录过,则表示当前主机可能已被入侵。

[root@localhost ~]# last

root pts/0 192.168.28.1 Fri Sep 6 23:56 still logged in

reboot system boot 3.10.0-693.el7.x Fri Sep 6 23:52 - 23:58 (00:05)

ll :0 :0 Wed Sep 4 14:09 - crash (00:07)

reboot system boot 3.10.0-693.el7.x Wed Sep 4 14:06 - 14:24 (00:18)

wtmp begins Wed Sep 4 14:06:18 2019lastb#

lastb命令用于查询登录失败的用户记录,如登录的用户名错误、密码不正确等情况都将记录在案。登录失败的情况属于安全事件,因为这表示可能有人在尝试猜解你的密码。

[root@localhost ~]# lastb

ll ssh:notty 192.168.28.1 Sat Sep 7 00:01 - 00:01 (00:00)

ll :0 :0 Fri Sep 6 23:59 - 23:59 (00:00)

btmp begins Fri Sep 6 23:59:42 2019获取access.log中2015年访问请求 排名前五的ip地址

┌──(root㉿kali)-[~/桌面/ooo]

└─# cat access.log | grep '2015' | awk '{print$1 $4}' | sort | uniq -c | sort -nr | head -5

57 195.212.98.190[18/Dec/2015:13:47:04

41 178.191.155.244[31/Dec/2015:08:11:28

41 178.115.130.230[29/Dec/2015:21:52:11

40 91.114.179.4[30/Dec/2015:03:50:05

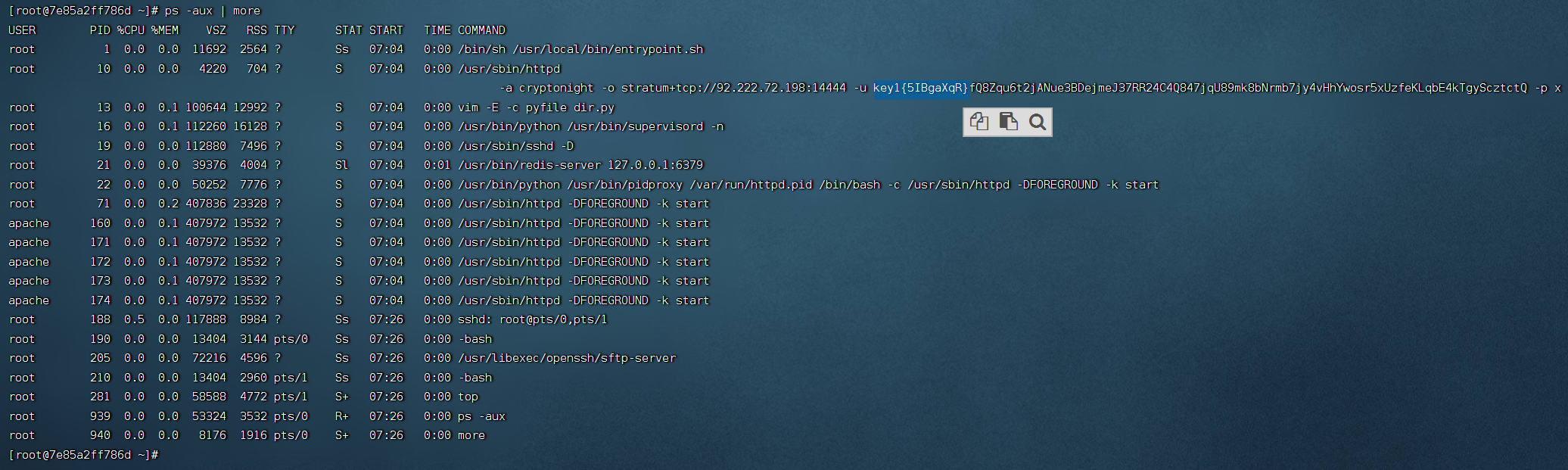

40 80.110.186.51[21/Dec/2015:17:20:53有一台服务器遭到了黑客的入侵,请下载日志,并从中分析出黑客的 IP 地址,并将黑客登录操作系统的时间作为 flag 值提交(注:提交的日期时间格式为 flag{HHMMSS})。

/var/log/secure 记录用户认证相关的安全事件信息

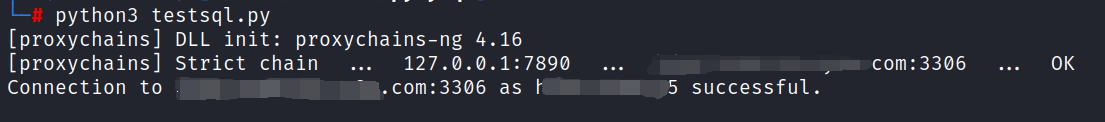

┌──(root㉿kali)-[~/桌面/ooo]

└─# cat secure | grep "Accepted"

Nov 19 17:28:47 student sshd[5215]: Accepted password for root from 192.168.4.23 port 60563 ssh2

Nov 20 06:50:03 student sshd[2313]: Accepted password for root from 192.168.4.223 port 51116 ssh2

Nov 20 12:05:26 student sshd[2052]: Accepted password for root from 192.168.4.223 port 54847 ssh2

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容